작년 12월에 이슈가 되었던 이미지 스팸 등장 이후, 약 6개월만에 이미지가 아닌 PDF를 첨부하는 스팸이 6월말부터 나타나기 시작했고, 점점 그 수가 늘어나고 있습니다.

PDF 문서가 첨부된 새로운 스팸 주의! [via 문스랩닷컴]

문스랩닷컴에서 정리해주신 유형은 아래와 같습니다. 참고로 PDF 스팸은 W32/Strain 웜에 감염된 PC에서 자동 발송됩니다.

- 제목에 Re: 등으로 시작하고 첨부하는 PDF 문서의 이름만 포함(변경될 가능성이 많습니다)

- 메일 발송 프로그램은 썬더버드 1.5를 사용한다는 헤더 내용 포함

- 본문이 없음

- 첨부파일은 BASE64로 인코딩

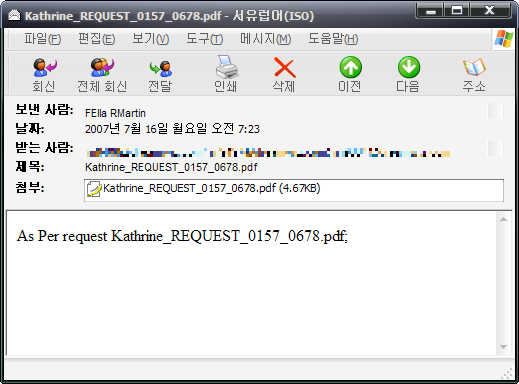

지난주까지 들어오던 PDF 스팸은 딱 이 유형이었으나, 안티 바이러스 및 안티 스팸 업체에 의해 감지되기 시작하자 일률적인 패턴을 변형시키기 시작한 것으로 보입니다. 오늘 확인한 PDF 스팸은, X-mailer를 Thunderbird 1.5에서 Outlook Express로 변경하였고, 제목을 첨부된 파일명, 본문은 your request processed / Attachment included / Requested File / Please find Attached / As Per request + 첨부된 PDF 파일명 등으로 지정하여 발송합니다. 변종이 발생한 듯 하군요.

수신된 PDF 스팸의 형태는 아래와 같습니다.

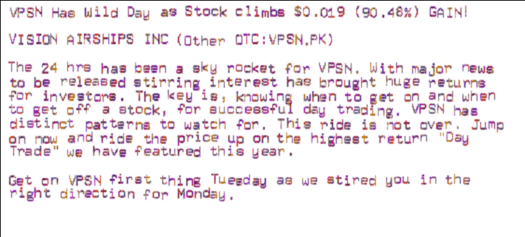

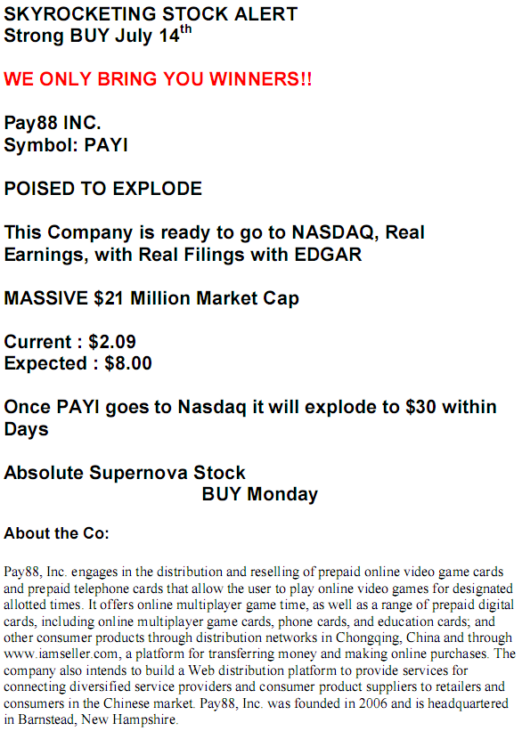

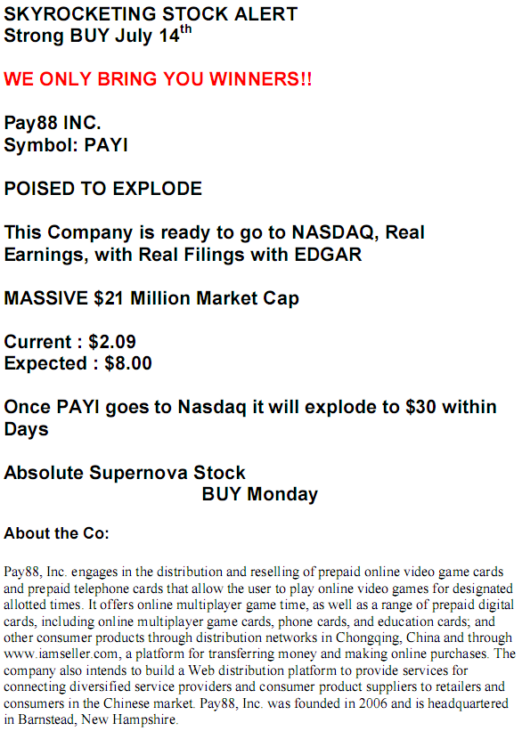

첨부된 PDF는 단순한 텍스트나 이미지를 PDF로 컨버팅한 것으로, 증권스팸에 사용되고 있습니다. 두가지 유형으로 압축됩니다.

이런 식으로 예전 이미지 스팸에서 사용하던 변형 이미지를 사용하거나(▲),

이런 식으로 마치 보도자료인 양 일반 텍스트를 PDF로 컨버팅해서 보내는 경우(▲)로 압축할 수 있겠습니다. 이것도 조금 있으면 다시 변종이 발생할 가능성이 높습니다.

아직까지는 평범한 “보여주기용” 스팸이지만, W32/Strain 의 변종은 스크립트나 기타 PDF 파일의 보안 취약점을 이용한 악성 코드의 전파 경로로 이용될 수도 있습니다. 모르는 쪽에서 온 영문 PDF 파일만 덩그러니 있는 메일에 주의하셔야겠습니다.

Pingback: [문스랩닷컴] 삶에는 왕도가 없습니다

조심해야겠네요

지금 형태야 아주 간단한(?) 스팸이지만 나중에 변종이 어떻게 생길지 모르니 조심해야합니다…